Τι εστί rootkit;

Μπορεί να συμβαίνει κάτι στο σύστημά σας χωρίς να το ξέρετε; Υπάρχουν αρχεία που δεν εμφανίζονται, εργασίες που εκτελούνται εν αγνοία σας ή ακόμα και συνδέσεις δικτύου που δεν αντιληφθήκατε; Οι τεχνικοί της G Data σας καλωσορίζουν στον κόσμο των rootkit!

Μπορεί να συμβαίνει κάτι στο σύστημά σας χωρίς να το ξέρετε; Υπάρχουν αρχεία που δεν εμφανίζονται, εργασίες που εκτελούνται εν αγνοία σας ή ακόμα και συνδέσεις δικτύου που δεν αντιληφθήκατε; Οι τεχνικοί της G Data σας καλωσορίζουν στον κόσμο των rootkit!

Υπό τη γενικότερη έννοια, τα rootkit θεωρούνται εργαλεία λογισμικού τα οποία επιτρέπουν τη μεταμφίεση διεργασιών και αρχείων και συνεπώς την αποφυγή ανίχνευσης από το χρήστη ή, καλύτερα, από το λογισμικό προστασίας από ιούς.

Η τεχνολογία rootkit καθ’εαυτή δεν περιλαμβάνει επιζήμιες ενέργειες, ωστόσο λειτουργώντας ως μανδύας μεταμφίεσης για άλλα λογισμικά, κυρίως κακόβουλα, επιτρέπει τη λειτουργία τους στο παρασκήνιο χωρίς να το γνωρίζει ο χρήστης.

Ακόμη και φαινομενικά αβλαβείς, εμπορικές εφαρμογές έχουν χρησιμοποιήσει rootkits. Το γνωστότερο παράδειγμα: Η Sony BMG χρησιμοποιούσε XCP, το οποίο παρέμενε κρυμμένο σε διάφορα μουσικά CD με τη βοήθεια της τεχνολογίας rootkit.

Η ιστορία των rootkits ξεκινάει από τον κόσμο των Unix, όπου τροποποιημένες εκδόσεις συγκεκριμένων εντολών συστήματος οδηγούν στην εκχώρηση υψηλών διαχειριστικών δικαιωμάτων (root) στο σύστημα χωρίς να μένουν πουθενά ίχνη.

Υπάρχουν διάφορες τεχνικές για την χρήση των rootkit, οι οποίες αφορούν διαφορετικά σημεία ενός συστήματος. Λόγου χάρη τα rootkit εφαρμογών, που δεν έχουν διαδοθεί ακόμη ιδιαίτερα, καθώς και τα γνωστά kernel ή userland rootkit.

Κοινός παρονομαστής όλων είναι ο σκοπός της εφαρμογής, δηλαδή η απόκρυψη συγκεκριμένων αρχείων, συνδέσεων δικτύου ή διεργασιών. Για παράδειγμα, τα αποτελέσματα της εντολής MS-DOS «dir» (εμφάνιση των περιεχομένων ενός καταλόγου) μπορεί να τροποποιηθεί με τέτοιο τρόπο ώστε τα αρχεία που περιέχουν κακόβουλο λογισμικό να μην εμφανίζονται. Το ίδιο μπορεί να επιτευχθεί για το μητρώο των Windows ή τις συνδέσεις δικτύου.

Ακριβώς στην τεχνική φύση των rootkit έγκειται η δυσκολία της αναγνώρισης και αντιμετώπισής τους. Όταν ένας υπολογιστής του οποίου το λειτουργικό σύστημα είναι μολυσμένο με rootkit λειτουργεί ή έχει εκκινηθεί, η ανίχνευση και ιδίως η αφαίρεση ενός ενεργού rootkit αποδεικνύεται δύσκολη έως αδύνατη.

Η πρόταση της G Data

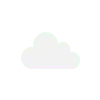

Τα προϊόντα της G DATA προσφέρουν τη δυνατότητα δημιουργίας ενός CD εκκίνησης που βασίζεται σε Linux, με το οποίο ο υπολογιστής μπορεί να εκκινηθεί εκτός του εγκατεστημένου λειτουργικού συστήματος. Με την εφαρμογή ανίχνευσης ιών που βρίσκεται στο CD αυτό μπορεί να ελεγχθεί το σύστημα σε μια κατάσταση που ενδεχομένως τα rootkit που βρίσκονται στον σκληρό δίσκο δεν είναι ενεργά και συνεπώς ανιχνεύονται ευκολότερα.

In.gr Τεχνολογία,G Data

- «Σβήνονται» πρόστιμα για εκπρόθεσμες δηλώσεις στην εφορία – Ποιους αφορά

- Η «σοφή ηγεσία» αποδίδει καρπούς – Μπορεί να εφαρμοστεί στον χώρο εργασίας;

- Ολες οι αθλητικές μεταδόσεις της Κυριακής (24/5): Πού θα δείτε τον τελικό της Euroleague Ολυμπιακός-Ρεάλ

- Λευκός Οίκος: Η στιγμή των πυροβολισμών – «Είχε εμμονή με την προεδρία» λέει ο Τραμπ για τον άνδρα που άνοιξε πυρ

- Ολυμπιακός – Ρεάλ Μαδρίτης, πράξη 5η: Oι «ερυθρόλευκοι» μπροστά σε μια ακόμη ιστορική πρόκληση (vids, pics)

- Run for your lives: Οι Iron Maiden ξεσήκωσαν για άλλη μια φορά την Αθήνα

- Τσίπρας: «Το μπλε της πατρίδας μας, το κόκκινο των αγώνων μας» είπε για τα χρώματα του κόμματος – «Φτιάχνουμε ομάδα για πρωτάθλημα»

- Τελικός Ολυμπιακός-Ρεάλ Μαδρίτης: Οι οδηγίες της ΕΛ.ΑΣ για τη μετακίνηση των φιλάιθλων

Ακολουθήστε το in.gr στο Google News και μάθετε πρώτοι όλες τις ειδήσεις

![Άκρως Ζωδιακό: Τα Do’s και Don’ts στα ζώδια σήμερα [Κυριακή 24.05.2026]](https://www.in.gr/wp-content/uploads/2026/05/pexels-giancarlo-ruedas-575430257-16944052-315x220.jpg)

![Χρυσές λίρες: Ποιες χρονιές πουλήθηκαν οι περισσότερες [πίνακας]](https://www.ot.gr/wp-content/uploads/2025/07/ot_lires25-300x300.png)

Αριθμός Πιστοποίησης Μ.Η.Τ.232442

Αριθμός Πιστοποίησης Μ.Η.Τ.232442