Χάκινγκ στο iPhone εξ αποστάσεως

Όλες οι εφαρμογές που τρέχουν στο iPhone φέρουν την (κρυπτογραφημένη) υπογραφή της Apple, πρακτική με την οποία η εταιρεία αφενός θωρακίζει την συσκευή της, αφετέρου ελέγχει ποιες εφαρμογές εκτελούντα

Όλες οι εφαρμογές που τρέχουν στο iPhone φέρουν την (κρυπτογραφημένη) υπογραφή της Apple, πρακτική με την οποία η εταιρεία αφενός θωρακίζει την συσκευή της, αφετέρου ελέγχει ποιες εφαρμογές εκτελούνται σε αυτό. Η ασφάλεια αυτή αποτέλεσε πρόκληση για τους απανταχού χάκερ και δύο από αυτούς δηλώνουν έτοιμοι να επιδείξουν το ταλέντο τους στο επόμενο συνέδριο της «φυλής», Black Hat.

Τον Ιούλιο, ο Τσαρλς Μίλλερ, κορυφαίος αναλυτής της εταιρείας παροχής υπηρεσιών ασφάλειας πληροφοριακών συστημάτων Independent Security Evaluators και ο Vincenzo Iozzo, φοιτητής στο Πανεπιστήμιο του Μιλάνο, θα επιδείξουν έναν τρόπο με τον οποίο μπορεί να εκτελεστεί μη πιστοποιημένος κώδικας στο iPhone. Το περιθώριο για μη εξουσιοδοτημένη πρόσβαση στο iPhone που εντόπισαν οι δύο χάκερ είναι η φόρτωση του κώδικα στη μνήμη του κινητού τηλεφώνου ως μη εκτελέσιμου (ως δεδομένα) και η εξ αποστάσεως ενεργοποίηση ενός «διακόπτη» που καθιστά τα αθώα δεδομένα εκτελέσιμο κώδικα.

Πυροδότηση από απόσταση

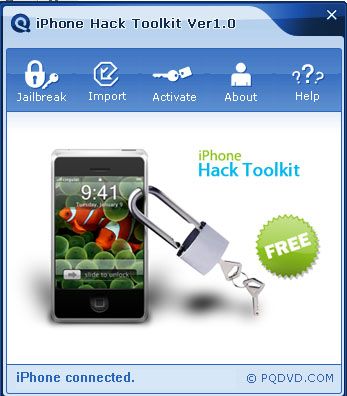

H μέθοδος των Μίλερ και Iozzo είναι διαφορετική από το λεγόμενο Jailbreak στο iPhone και στο iPod, καθώς δεν απαιτεί φυσική πρόσβαση στη συσκευή: η ενεργοποίηση του διακόπτη που καθιστά εκτελέσιμα τα δεδομένα στη μνήμη του μπορεί να γίνει εξ αποστάσεως.

Πάντως, πριν από την παρουσίαση στην Black Hat στο Λας Βέγκας, η Apple θα έχει ήδη διαθέσει την έκδοση 3.0 του λογισμικού της συσκευής. Η μέθοδος χάκινγκ των δύο χάκερ βασίζεται στο iPhone 2.0 και δεν είναι γνωστό εάν θα μπορεί να εφαρμοστεί και στη νεότερη έκδοση. Ακόμα κι έτσι όμως, θα αποτελέσει την επόμενη πρόκληση…

- Δημογραφικό: «Πολλαπλασιαστής κινδύνων» για την οικονομία – Το στοίχημα της επόμενης ημέρας

- Για τον ΟΦΗ (ευτυχώς) δεν είναι 1987 (vid)

- Geely vs Tesla: Η Κίνα «πατάει γκάζι» στα robotaxi

- Πώς θα πληρωθούν όσοι εργαστούν την Πρωτομαγιά

- «Αμφισβήτηση της Δικαιοσύνης» χαρακτηρίζει την επίθεση στο Εφετείο η Γενική Επιτροπεία των Διοικητικών Δικαστηρίων

- Ισπανία: Σοκαριστικό ατύχημα σε λούνα παρκ στη Σεβίλλη – Ιμάντας παιχνιδιού έσπασε και τραυματίστηκαν 4 άτομα